Internet Protocol security (IPsec) представляет собой набор связанных протоколов для настройки защищенной связи на уровне IP-пакетов. Узлы, которые хотят установить соединение IPsec, используют специальные методы согласования. Узлы выполняют согласование по обмену ключами, алгоритмам шифрования и методам проверки подлинности.

PRISMAsync Print Server может использовать IPsec для проверки подлинности узлов, проверки подлинности данных и шифрования данных. Для обмена данными между узлами PRISMAsync Print Server предоставляет параметры IPsec для настройки масштабируемого доступа к сетевым местоположениям, которые рассматриваются как доверенные.

В данной теме описываются основные компоненты IPsec. Обрамленный рамкой текст ниже описывает реализацию IPsec в составе PRISMAsync Print Server.

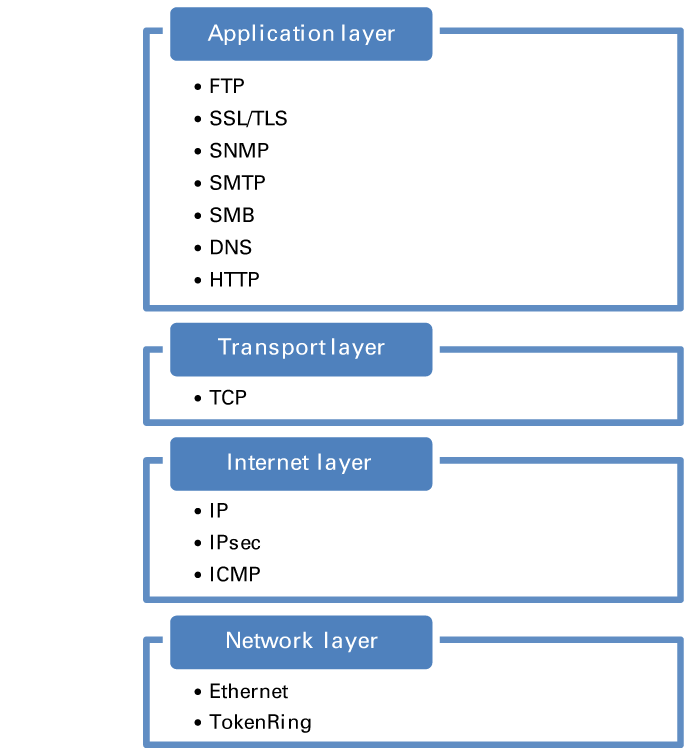

Протоколы TCP/IP могут быть спроецированы в четырехуровневую концептуальную модель, известную как модель DARPA. Четыре уровня этой модели: прикладной, транспортный, сетевой, канальный. Уровни модели DARPA соответствуют одному или нескольким уровням модели Open Systems Interconnection (OSI). Протокол IPsec интегрируется в сетевой уровень, где он обеспечивает безопасность для многих протоколов прикладного уровня.

Модель Open Systems Interconnection (OSI)

Модель Open Systems Interconnection (OSI)Проверка подлинности узлов может выполняться с помощью общего ключа либо с помощью проверки подлинности на основе сертификатов.

Общий ключ необходимо создать и сохранить на обеих сторонах перед началом сеанса IPsec.

Проверка подлинности на основе сертификатов — это взаимный процесс. Оба узла должны отправить свой сертификат удостоверения.

|

PRISMAsync Print Server поддерживает проверку подлинности с помощью общих ключей и проверку подлинности на основе сертификатов. PRISMAsync Print Server принимает следующие алгоритмы подписи: ECDSA 256, ECDSA 384, RSA. Проверка подлинности на основе сертификатов может быть объединена с проверкой подлинности с помощью общего ключа. Если проверка подлинности на основе сертификатов не выполнена, используется общий ключ. Метод проверки подлинности узлов выбирается пользователем в правиле PRISMAsync Print Server IPsec. |

Алгоритм Diffie-Hellman (DH) exchange позволяет двум узлам рассчитать один и тот же секретный ключ без отправки секретных значений по общедоступному каналу. Все последующее взаимодействие шифруется с помощью общего ключа.

В рамках процесса согласования узлы должны определить группу Diffie-Hellman. Группа Diffie-Hellman определяет надежность открытого ключа. Более высокие номера групп Diffie-Hellman более безопасны, но для расчета ключа нужны дополнительные ресурсы.

|

PRISMAsync Print Server использует алгоритм Diffie-Hellman для шифрования по ключу. PRISMAsync поддерживает: DH Group 14, DH Group 24, Elliptic-curve Diffie–Hellman (ECDH) P-256, ECDH P-384. |

IPsec может использовать два протокола безопасности:

Протокол Authentication Header (AH), содержащий алгоритмы проверки подлинности источника IP-пакета (проверка подлинности источника данных) и проверки целостности содержимого (проверка подлинности данных).

Протокол Encapsulating Security Payload (ESP), содержащий алгоритмы обеспечения конфиденциальности (шифрование) и проверки целостности содержимого (проверка подлинности данных).

|

PRISMAsync Print Server использует только протокол Encapsulating Security Payload (ESP). |

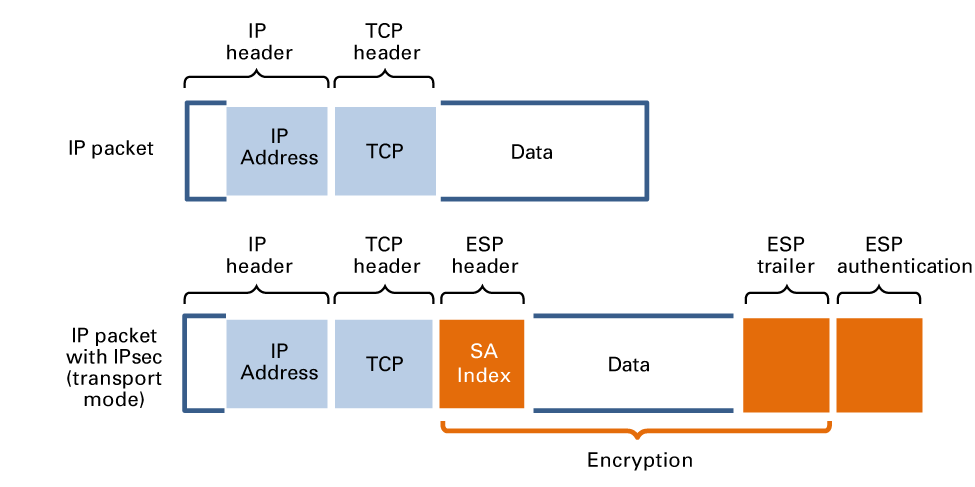

Протокол ESPшифрует данные, содержащиеся в IP-пакете (полезная нагрузка), за исключением IP-адреса назначения. Протокол ESP инкапсулирует исходную полезную нагрузку IP-пакета с заголовком и трейлером ESP. Каждый пакет данных IPsec имеет уникальный индекс SA (SAI), который ссылается на согласованную ассоциацию Security Association (SA) (). Получатель использует индекс SA для нахождения ассоциации SA, принадлежащей этому IP-пакету. Оба узла используют один и тот же ключ для шифрования и дешифрования полезной нагрузки IP-пакета.

IP-пакеты с шифрованием ESP и без него

IP-пакеты с шифрованием ESP и без негоIPsec может работать в двух режимах для шифрования IP-пакета: транспортный режим и режим туннелирования. В транспортном режиме шифруется только полезная нагрузка IP-пакета. Режим туннелирования обычно используется для VPN, где туннель устанавливается через Интернет и где шифруется весь IP-пакет.

|

PRISMAsync Print Server использует только транспортный режим. |

Network address translation (NAT) — это метод изменения информации об IP-адресе в IP-пакетах во время передачи. Если NAT изменяет информацию об IP-адресе, индекс SA уже не будет содержать правильную ссылку на IP-адрес назначения. В результате IPsec отбрасывает IP-пакеты.

Network Address Translation-Traversal (NAT-T) может определять, есть ли в канале одно или несколько устройств NAT. В этом случае NAT-T инкапсулирует в пакет данных IP дополнительный уровень, так что преобразование адреса не приведет к потере пакетов данных.

|

С помощью PRISMAsync Print Server вы можете включить NAT-T двумя способами: используйте NAT-T, если за устройством NAT находятся удаленные конечные точки; используйте NAT-T, если за устройством NAT находятся обе конечные точки. |

Для успешного использования IPsec важно распространение и управление секретными ключами. IPsec использует протокол Internet Key Exchange (IKE) для согласования ключей и автоматического создания секретных ключей.

|

PRISMAsync Print Server использует модули обмена ключами Internet Key Exchange (IKE) и Authenticated Internet Protocol (AuthIP). Модуль обмена ключами можно выбрать в правиле PRISMAsync Print Server IPsec. |

Способ установки IPsec определяется на двух этапах процесса согласования. Каждый узел хранит результаты согласования в своей собственной ассоциации Security Association (SA), которая представляет собой набор параметров, описывающих устанавливаемый канал связи IPsec.

Этап 1

Оба узла выполняют согласование способов защиты начального взаимодействия. Ассоциация SA на этапе 1 устанавливает безопасный канал, по которому проходит начальное взаимодействие.

Согласование на этапе 1 может проходить в «основном» режиме (Main mode) или в «агрессивном» режиме (Aggressive mode).

|

PRISMAsync Print Server поддерживает только «основной» режим (Main mode). |

Процесс согласования на этапе 1 в «основном» режиме происходит следующим образом:

Шифрование: согласование используемых на этапе 1 алгоритмов.

Проверка подлинности: согласование используемых на этапе 1 алгоритмов.

Протокол безопасности: согласование используемого протокола безопасности.

Обмен ключами: согласование используемой группы шифрования Diffie-Hellman (DH).

Проверка подлинности узлов: согласование используемых методов проверки подлинности узлов.

|

Так как PRISMAsync Print Server поддерживает только ESP, PRISMAsync Print Server не выполняет согласование протокола безопасности. |

Информация, которая была согласована, сохраняется в IKE SA. Ассоциация SA отражает одностороннее взаимодействие: входящее и исходящее.

|

PRISMAsync Print Server использует конфигурацию жизненного цикла IKE SA для ОС Windows: 480 минут. |

Этап 2

Этап 2 продолжается согласованием IPsec SA. Эта ассоциация SA описывает методы защиты пакетов данных во время передачи между двумя узлами.

Шифрование: согласование алгоритмов, используемых для шифрования пакетов данных.

Проверка подлинности: согласование алгоритмов, используемых для проверки подлинности пакетов данных.

Обмен ключами (необязательно): согласование группы Diffie-Hellman (DH) для создания новых симметричных ключей вместо использования ключей, сгенерированных на этапе 1.

IPsec использует IPsec SA для проверки безопасности входящих и исходящих пакетов в соответствии с результатами согласования. IPsec согласованным методом обрабатывает весь трафик, в котором используется одна и та же ассоциация SA. Тем не менее, время существования ассоциаций SA ограничено.

|

Так как PRISMAsync Print Server поддерживает только ESP, согласование протокола безопасности не выполняется. |

|

PRISMAsync Print Server использует конфигурацию жизненного цикла IKE SA для ОС Windows: 60 минут. |

Алгоритмы шифрования и проверки подлинности используются на этапах 1 и 2.

|

На этапе 1 PRISMAsync Print Server поддерживает следующие алгоритмы шифрования:

На этапе 2 PRISMAsync Print Server поддерживает следующие алгоритмы шифрования:

На этапе 1 PRISMAsync Print Server поддерживает следующие алгоритмы проверки подлинности:

На этапе 2 PRISMAsync Print Server поддерживает следующие алгоритмы проверки подлинности:

Алгоритмы шифрования PRISMAsync настраиваются не индивидуально, а как группа шифрования. В группу объединяются алгоритмы шифрования, проверки подлинности и Diffie-Hellman, которые соответствуют определенной надежности. Чтобы настроить IPsec, необходимо выбрать минимальный уровень надежности алгоритмов, который принимает PRISMAsync Print Server:

|