Internet Protocol security (IPsec) to zbiór powiązanych protokołów służących do nawiązywania bezpiecznej komunikacji na poziomie pakietów IP. Hosty chcące ustanowić połączenie IPsec używają pewnych określonych metod negocjowania. Hosty negocjują sposób wymiany kluczy, algorytmy szyfrowania i metodę uwierzytelniania.

System PRISMAsync Print Server może używać protokołu IPsec do uwierzytelniania hostów, uwierzytelniania danych i szyfrowania danych. Na potrzeby komunikacji między hostami system PRISMAsync Print Server udostępnia opcje IPsec umożliwiające konfigurowanie skalowalnego dostępu do lokalizacji sieciowych uznawanych za zaufane.

W tym temacie opisano główne elementy składowe protokołu IPsec. Tekst w ramkach dotyczy implementacji protokołu IPsec w systemie PRISMAsync Print Server.

Protokoły TCP/IP można przyporządkować do czterowarstwowego modelu koncepcyjnego zwanego modelem DARPA. Oto te warstwy: aplikacji, transportowa, Internetu i dostępu do sieci. Warstwy modelu DARPA odpowiadają jednej lub kilku warstwom modelu Open Systems Interconnection (OSI). Protokół IPsec jest zintegrowany w warstwie Internetu, skąd zabezpiecza wiele protokołów działających w warstwie aplikacji.

Model Open Systems Interconnection (OSI)

Model Open Systems Interconnection (OSI)Uwierzytelnianie hosta może się odbywać przy użyciu klucza PSK lub certyfikatu.

Przed rozpoczęciem sesji połączenia przez IPsec należy utworzyć klucz PSK i umieścić po obu stronach połączenia.

Uwierzytelnianie za pomocą certyfikatu to proces dwukierunkowy. Oba hosty muszą wysłać do siebie nawzajem swoje certyfikaty tożsamości.

|

System PRISMAsync Print Server obsługuje uwierzytelnianie za pomocą kluczy PSK i certyfikatów. System PRISMAsync Print Server akceptuje następujące algorytmy podpisywania: ECDSA 256, ECDSA 384, RSA. Uwierzytelnianie za pomocą certyfikatu można łączyć z uwierzytelnianiem za pomocą klucza PSK. Jeśli uwierzytelnienie certyfikatem się nie powiedzie, zostanie użyty klucz PSK. Metodę uwierzytelniania hosta wybiera się w regule IPsec w systemie PRISMAsync Print Server. |

Metoda Diffie-Hellman (DH) exchange umożliwia dwóm hostom obliczenie takiego samego klucza tajnego bez wysyłania tajnych wartości przez łącze publiczne. Wspólny klucz szyfruje całą następującą potem komunikację.

W ramach negocjacji hosty muszą uzgodnić grupę Diffie-Hellman. Grupa Diffie-Hellman decyduje o sile klucza wspólnego. Grupy Diffie-Hellman o wyższych numerach są bezpieczniejsze, ale do obliczenia klucza potrzeba więcej zasobów.

|

System PRISMAsync Print Server wykorzystuje algorytm Diffie-Hellman do szyfrowania kluczy. PRISMAsync obsługuje następujące mechanizmy: DH Group 14, DH Group 24, Elliptic-curve Diffie–Hellman (ECDH) P-256, ECDH P-384. |

IPsec może wykorzystywać dwa protokoły zabezpieczeń:

Authentication Header (AH) — zawiera algorytmy do uwierzytelniania źródła pakietu IP (uwierzytelnianie pochodzenia danych) i weryfikowania integralności zawartości (uwierzytelnianie danych).

Encapsulating Security Payload (ESP) — zawiera algorytmy do zapewnienia prywatności (szyfrowanie) i integralności zawartości (uwierzytelnianie danych).

|

System PRISMAsync Print Server używa tylko protokołu zabezpieczeń Encapsulating Security Payload (ESP). |

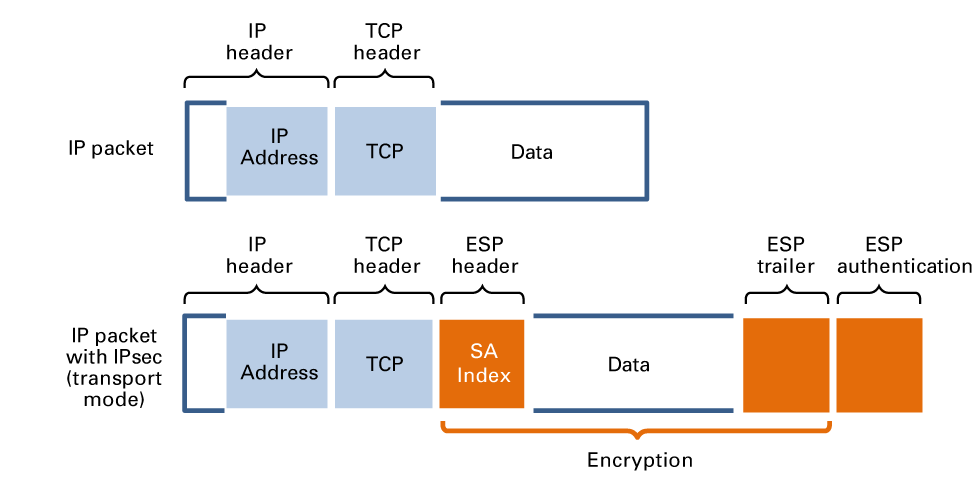

Protokół ESP szyfruje dane pakietów IP (treść, ang. payload), a nie adres IP miejsca docelowego. ESP kapsułkuje oryginalną treść pakietu IP za pomocą nagłówka i etykiety końcowej ESP. Każdy pakiet danych protokołu IPsec ma niepowtarzalny indeks SA (SAI), który odwołuje się do uzgodnionego skojarzenia zabezpieczeń (SA). Na podstawie indeksu SA urządzenie odbiorcze znajduje skojarzenie zabezpieczeń należące do pakietu IP. Oba hosty używają tego samego klucza do szyfrowania i odszyfrowywania treści pakietu IP.

Pakiety IP bez szyfrowania i z szyfrowaniem ESP

Pakiety IP bez szyfrowania i z szyfrowaniem ESPProtokół IPsec może szyfrować pakiety IP w dwóch trybach: transportowym i tunelowym. W trybie transportowym jest szyfrowania tylko treść pakietu IP. Tryb tunelowy jest stosowany przeważnie do sieci VPN, gdzie w Internecie wydziela się tunel i szyfrowanie obejmuje wszystkie elementy pakietu IP (nie tylko jego treść).

|

System PRISMAsync Print Server używa wyłącznie trybu transportowego. |

Network address translation (NAT) to metoda modyfikowania informacji o adresach sieciowych w pakietach IP podczas ich przesyłania. Jeżeli aparat NAT zmieni adresy IP, skojarzenie SA nie będzie zawierało prawidłowego odwołania do adresu IP miejsca docelowego. W efekcie protokół IPsec odrzuci pakiety IP.

Mechanizm Network Address Translation-Traversal (NAT-T) potrafi wykryć, czy na łączu znajduje się jedno lub więcej urządzeń obsługujących technikę NAT. W razie stwierdzenia takich urządzeń NAT-T kapsułkuje pakiet danych IP za pomocą dodatkowej warstwy, tak aby translacja adresu nie powodowała utraty pakietów danych.

|

W systemie PRISMAsync Print Server można włączyć mechanizm NAT-T na dwa sposoby: Mechanizm NAT-T może być wykorzystywany, gdy zdalne punkty końcowe znajdują się za urządzeniem NAT. Alternatywnie NAT-T może być stosowany, gdy oba punkty końcowe znajdują się za urządzeniem NAT. |

Do prawidłowego działania protokołu IPsec jest konieczne odpowiednie rozprowadzanie tajnych kluczy i zarządzanie nimi. Protokół IPsec wykorzystuje protokół Internet Key Exchange (IKE) do negocjowania sposobu użycia kluczy oraz do automatycznego generowania tajnych kluczy.

|

System PRISMAsync Print Server używa modułów obsługi kluczy Internet Key Exchange (IKE) i Authenticated Internet Protocol (AuthIP). Konkretny moduł obsługi kluczy można wybrać w regule IPsec w systemie PRISMAsync Print Server. |

Sposób nawiązania połączenia chronionego protokołem IPsec jest ustalany w trakcie dwóch faz procesu negocjowania. Każdy host przechowuje wyniki negocjacji w swoim skojarzeniu Security Association (SA), czyli zbiorze parametrów opisujących uzgodnione przyszłe połączenie komunikacyjne zabezpieczane protokołem IPsec.

Faza 1

Oba hosty negocjują sposób ochrony początkowej komunikacji. W fazie 1 skojarzenie zabezpieczeń tworzy bezpieczne połączenie, przez które odbędzie się początkowa komunikacja.

Negocjowanie w fazie 1 może się odbywać w trybie głównym lub agresywnym.

|

System PRISMAsync Print Server obsługuje tylko Main mode. |

Negocjacje w fazie 1 w trybie głównym dotyczą następujących aspektów:

Szyfrowanie: Uzgadnianie, które algorytmy będą używane w fazie 1.

Uwierzytelnianie: Uzgadnianie, które algorytmy będą używane w fazie 1.

Protokół zabezpieczeń: Uzgadnianie, który protokół zabezpieczeń będzie używany.

Wymiana kluczy: Uzgadnianie, która grupa Diffie-Hellman (DH) będzie używana.

Uwierzytelnianie hostów: Uzgadnianie, które metody będą używane do uwierzytelniania hostów.

|

System PRISMAsync Print Server nie negocjuje protokołu zabezpieczeń, ponieważ system PRISMAsync Print Server obsługuje tylko protokół ESP. |

Wynegocjowane informacje są przechowywane w skojarzeniu zabezpieczeń modułu IKE. Skojarzenie zabezpieczeń odzwierciedla komunikację jednokierunkową: przychodzącą lub wychodzącą.

|

System PRISMAsync Print Server wykorzystuje konfigurację okresu ważności skojarzenia zabezpieczeń modułu IKE ustawioną w systemie Windows: 480 minut. |

Faza 2

W fazie 2 następuje negocjowanie skojarzenia zabezpieczeń IPsec. To skojarzenie opisuje sposób ochrony pakietów danych w trakcie ich przesyłania między dwoma hostami.

Szyfrowanie: Uzgadnianie, które algorytmy będą używane do szyfrowania pakietów danych.

Uwierzytelnianie: Uzgadnianie, które algorytmy będą używane do uwierzytelniania pakietów danych.

Wymiana kluczy (opcjonalna): Uzgadnianie, która grupa Diffie-Hellman (DH) będzie używana do tworzenia nowych kluczy symetrycznych zastępujących klucze wygenerowane w fazie 1.

Protokół IPsec używa skojarzenia zabezpieczeń IPsec do sprawdzania, czy pakiety przychodzące i wychodzące są zabezpieczane w wynegocjowany sposób. IPsec traktuje identycznie cały ruch mający to samo skojarzenie zabezpieczeń. Trzeba jednak pamiętać, że SA mają ograniczony okres ważności.

|

System PRISMAsync Print Server nie będzie negocjował protokołu zabezpieczeń, ponieważ obsługuje tylko protokół ESP. |

|

System PRISMAsync Print Server wykorzystuje konfigurację okresu ważności skojarzenia zabezpieczeń modułu IKE ustawioną w systemie Windows: 60 minut. |

Algorytmy szyfrowania i uwierzytelniania są używane w fazach 1 i 2.

|

System PRISMAsync Print Server obsługuje następujące algorytmy szyfrowania w fazie 1:

System PRISMAsync Print Server obsługuje następujące algorytmy szyfrowania w fazie 2:

System PRISMAsync Print Server obsługuje następujące algorytmy uwierzytelniania w fazie 1:

System PRISMAsync Print Server obsługuje następujące algorytmy uwierzytelniania w fazie 2:

W systemie PRISMAsync algorytmy uwierzytelniania nie są konfigurowane indywidualnie, ale w postaci grupy szyfrowania. Grupa łączy algorytmy szyfrowania, uwierzytelniania i Diffiego-Hellmana zapewniające pewną siłę szyfrowania. W celu skonfigurowania protokołu IPsec należy wybrać minimalny poziom siły algorytmu, jaki ma akceptować system PRISMAsync Print Server:

|