Internet Protocol security (IPsec) on toisiinsa liittyvien protokollien sarja, jota käytetään suojatun tietoliikenteen käyttöönottoon IP-pakettitasolla. Isännät, jotka haluavat muodostaa IPsec-yhteyden, käyttävät erityisiä neuvottelutapoja. Isännät neuvottelevat avainten vaihdosta, salausalgoritmeista ja todennustavasta.

PRISMAsync Print Server voi käyttää IPseciä isäntätodennukseen, tietojen todennukseen ja tietojen salaukseen. Isäntien välisessä tietoliikenteessä PRISMAsync Print Server tarjoaa IPsec-asetuksia, joilla voidaan määrittää skaalautuvat käyttöoikeudet luotettaviksi katsottuihin verkkosijainteihin.

Tässä aiheessa on esitelty IPsecin tärkeimmät komponentit. Kehystetyssä tekstissä on esitetty, miten IPsec on otettu PRISMAsync Print Serverissä käyttöön.

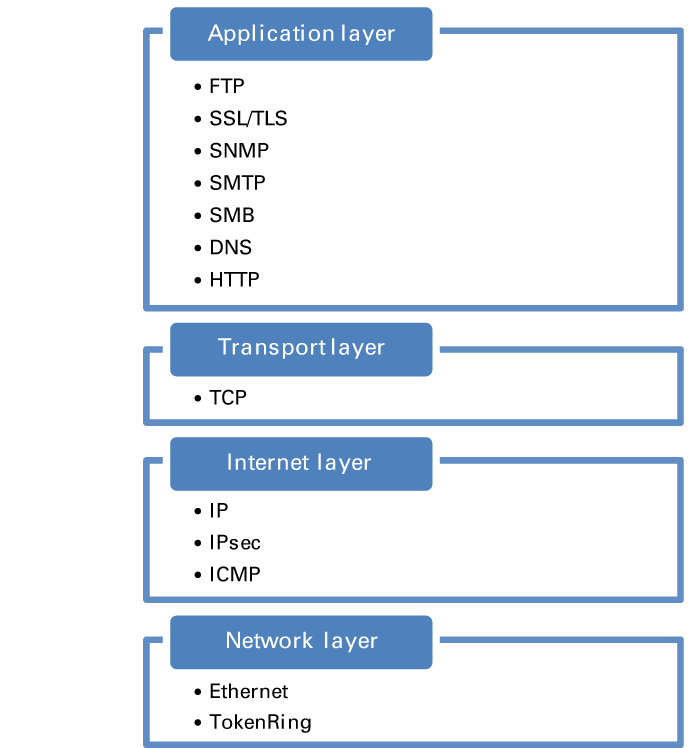

TCP/IP-protokollat voidaan määrittää nelitasoiseksi konseptimalliksi, joka tunnetaan DARPA-mallina. Neljä tasoa ovat sovellus, siirto, Internet ja verkko. DARPA-mallin tasot vastaavat yhtä tai useampaa Open Systems Interconnection (OSI) ‑mallin tasoa. IPsec on integroitu Internet-tasoon, jossa se suojaa monia sovellustason protokollia.

Open Systems Interconnection (OSI) -malli

Open Systems Interconnection (OSI) -malliIsäntätodennus voidaan suorittaa esijaetulla avaimella tai varmennepohjaisella todennuksella.

Esijaetut avaimet on luotava ja tallennettava molemmilla osapuolilla ennen IPsec-istunnon alkamista.

Varmennepohjainen todennus on yhteinen prosessi. Molempien isäntien on lähetettävä tunnistetietojen varmenteensa.

|

PRISMAsync Print Server tukee esijaettujen avainten ja varmennepohjaisen todennuksen käyttöä. PRISMAsync Print Server hyväksyy seuraavat allekirjoitusalgoritmit: ECDSA 256, ECDSA 384, RSA. Varmennepohjainen todennus voidaan yhdistää esijaettuun avaimeen perustuvaan todennukseen. Jos varmennepohjainen todennus ei onnistu, käytetään esijaettua avainta. Isäntätodennusmenetelmä valitaan PRISMAsync Print Serverin IPsec-säännössä. |

Diffie-Hellman (DH) exchange mahdollistaa sen, että kaksi isäntää laskevat saman salaisen avaimen lähettämättä salaisia arvoja julkisen linkin kautta. Jaettu avain salaa kaiken tämän jälkeisen tietoliikenteen.

Osana neuvottelua isäntien on päätettävä Diffie-Hellman-ryhmästä. Diffie-Hellman-ryhmä määrittää jaetun avaimen vahvuuden. Numeroltaan suuremmat Diffie-Hellman-ryhmät ovat turvallisempia, mutta avaimen laskemiseen tarvitaan enemmän lisäresursseja.

|

PRISMAsync Print Server käyttää Diffie-Hellmania avaimen salaukseen. PRISMAsync tukee seuraavia: DH Group 14, DH Group 24, Elliptic-curve Diffie–Hellman (ECDH) P-256, ECDH P-384. |

IPsec voi käyttää kahta tietoturvaprotokollaa:

Authentication Header (AH) ‑protokollaa, jonka algoritmeja käytetään IP-paketin lähteen todentamiseen (tietojen alkuperän todennus) ja sisällön eheyden tarkistamiseen (tietojen todennus).

Encapsulating Security Payload (ESP) ‑protokollaa, jonka algoritmeilla varmistetaan tietosuoja (salaus) ja sisällön eheys (tietojen todennus).

|

PRISMAsync Print Server käyttää vain Encapsulating Security Payload (ESP) ‑protokollaa. |

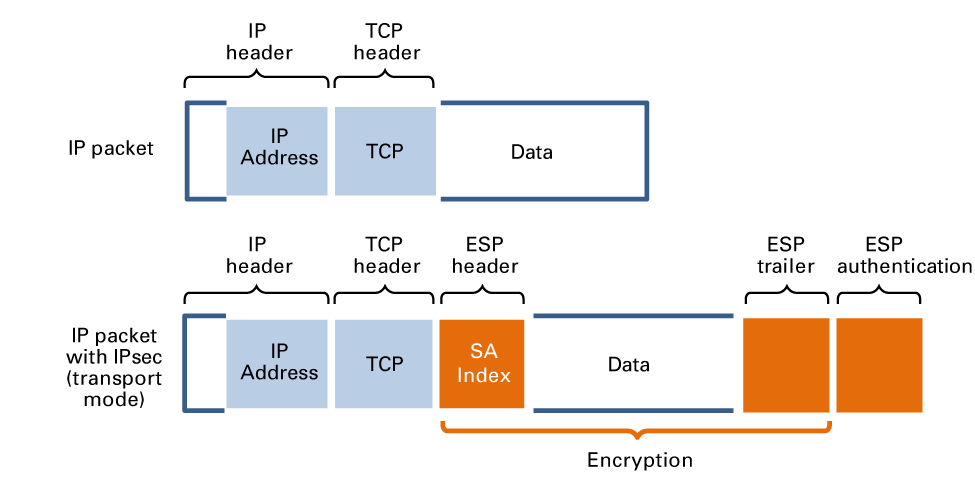

ESP salaa IP-paketin tiedot (hyötykuorma), ei kohteen IP-osoitetta. ESP sisällyttää alkuperäiseen IP-hyötykuormaan ESP otsikon ja loppuosan. Jokaisella IPsec-tietopaketilla on yksilöllinen SA-indeksi (SAI), joka viittaa sovittuun suojaussidokseen (SA). SA-indeksin avulla vastaanottaja voi selvittää tähän IP-pakettiin liittyvän SA:n. Molemmat isännät käyttävät samaa avainta IP-hyötykuorman salaamiseen ja salauksen purkamiseen.

IP-paketit ESP-salauksella ja ilman sitä

IP-paketit ESP-salauksella ja ilman sitäIPsec voidaan suorittaa kahdessa tilassa IP-paketin salausta varten: siirtotilassa ja tunnelitilassa. Siirtotilassa salataan vain IP-hyötykuorma. Tunnelitilaa käytetään tyypillisesti VPN:ssä, jossa Internetin kautta muodostetaan tunneli ja jossa koko IP-paketti salataan.

|

PRISMAsync Print Server käyttää vain siirtotilaa. |

Network address translation (NAT) on menetelmä, jolla IP-pakettien IP-osoitetietoja voidaan muuttaa siirron aikana. Kun NAT on muuttanut IP-osoitetietoja, SA ei sisällä oikeaa viittausta kohteen IP-osoitteeseen. Tämän vuoksi IPsec hylkää IP-paketit.

Network Address Translation-Traversal (NAT-T) pystyy tunnistamaan, kuinka monta NAT-laitetta linkissä on. Useiden laitteiden tapauksessa NAT-T sisällyttää IP-tietopakettiin ylimääräisen tason, jotta osoitteen käännös ei johda tietopakettien häviöön.

|

PRISMAsync Print Serverissä voit ottaa NAT-T:n käyttöön kahdella tavalla: käyttämällä NAT-T:tä, kun etäpäätepisteet ovat NAT-laitteen takana, tai käyttämällä NAT-T:tä, kun molemmat päätepisteet ovat NAT-laitteen takana. |

Salaisten avainten jakelu ja hallinta ovat tärkeitä IPsecin onnistuneen käytön kannalta. IPsec käyttää Internet Key Exchange (IKE) ‑protokollaa avainten käyttöön liittyvään neuvotteluun ja salaisten avainten automaattiseen luontiin.

|

PRISMAsync Print Server käyttää Internet Key Exchange (IKE)- ja Authenticated Internet Protocol (AuthIP) ‑avainnusmoduuleita. Voit valita avainnusmoduulin PRISMAsync Print Serverin IPsec-säännössä. |

Se, miten IPsec muodostetaan, määräytyy neuvotteluprosessin kahden vaiheen aikana. Jokainen isäntä tallentaa neuvotteluiden tulokset omaan suojaussidokseensa (Security Association (SA)) eli sarjaan parametreja, jotka kuvaavat sovittua, tulevaa IPsec-tietoliikennelinkkiä.

Vaihe 1

Molemmat isännät neuvottelevat ensiyhteydenoton suojauksesta. Vaiheessa 1 SA muodostaa suojatun linkin, jonka kautta ensiyhteydenotto suoritetaan.

Vaiheen 1 neuvottelut voidaan toteuttaa päätilassa tai aggressiivisessa tilassa.

|

PRISMAsync Print Server tukee vain päätilaa (Main mode). |

Vaiheessa 1 suoritettavat päätilan neuvottelut ovat seuraavat:

Salaus: sovi vaiheen 1 aikana käytettävistä algoritmeista.

Todennus: sovi vaiheen 1 aikana käytettävistä algoritmeista.

Tietoturvaprotokolla: sovi käytettävästä tietoturvaprotokollasta.

Avainten vaihto: sovi käytettävästä Diffie-Hellman (DH) ‑ryhmästä.

Isäntätodennus: sovi isäntien todennukseen käytettävistä todennustavoista.

|

Koska PRISMAsync Print Server tukee vain ESP:tä, PRISMAsync Print Server ei neuvottele tietoturvaprotokollasta. |

Neuvotellut tiedot tallennetaan IKE SA:han. SA kuvastaa yksisuuntaista tietoliikennettä: saapuvaa tai lähtevää.

|

PRISMAsync Print Server käyttää IKE SA:n Windowsille tarkoitettua elinkaarikokoonpanoa: 480 minuuttia. |

Vaihe 2

Vaihe 2 jatkaa IPsec SA:n neuvottelulla. Tämä SA kuvaa, miten tietopaketit suojataan kahden isännän välisen siirron aikana.

Salaus: sovi tietopakettien salaamiseen käytettävistä algoritmeista.

Todennus: sovi tietopakettien todennukseen käytettävistä algoritmeista.

Avainten vaihto (valinnainen): sovi, mitä Diffie-Hellman (DH) ‑ryhmää käytetään uusien symmetristen avainten luontiin vaiheessa 1 luotujen avainten sijaan.

IPsec käyttää IPsec SA:ta tarkistaakseen, onko saapuvat ja lähtevät paketit suojattu neuvotteluiden mukaan. IPsec kohtelee kaikkea liikennettä, jolla on sama SA, samalla tavalla. SA:t rajoitetaan kuitenkin elinkaareen.

|

Koska PRISMAsync Print Server tukee vain ESP:tä, tietoturvaprotokollasta ei neuvotella. |

|

PRISMAsync Print Server käyttää IKE SA:n Windowsille tarkoitettua elinkaarikokoonpanoa: 60 minuuttia. |

Salaus- ja todennusalgoritmeja käytetään vaiheessa 1 ja vaiheessa 2.

|

PRISMAsync Print Server tukee seuraavia salausalgoritmeja vaiheessa 1:

PRISMAsync Print Server tukee seuraavia salausalgoritmeja vaiheessa 2:

PRISMAsync Print Server tukee seuraavia todennusalgoritmeja vaiheessa 1:

PRISMAsync Print Server tukee seuraavia todennusalgoritmeja vaiheessa 2:

PRISMAsyncin salausalgoritmeja ei voi määrittää yksitellen, vaan ainoastaan salausryhmänä. Ryhmä sisältää tietyn vahvuiset salaus-, todennus- ja Diffie-Hellman-algoritmit. Jos haluat määrittää IPsecin, sinun on valittava matalin algoritmin taso, jonka PRISMAsync Print Server hyväksyy:

|