Internet Protocol security (IPsec) er en række relaterede protokoller til at konfigurere sikker kommunikation på IP-pakkeniveau. De værter, der skal oprette en IPsec-forbindelse, anvender bestemte forhandlingsmetoder. Værterne forhandler om nøgleudvekslingen, krypteringsalgoritmer og godkendelsesmetoden.

PRISMAsync Print Server kan bruge IPsec til værtsgodkendelse, datagodkendelse og datakryptering. Til vært til vært-kommunikation indeholder PRISMAsync Print Server nogle IPsec-indstillinger til konfiguration af skalerbar adgang til netværkssteder, der betragtes som pålidelige.

I dette emne beskrives de vigtigste komponenter i IPsec. Teksten i rammer beskriver IPsec-implementeringen i PRISMAsync Print Server.

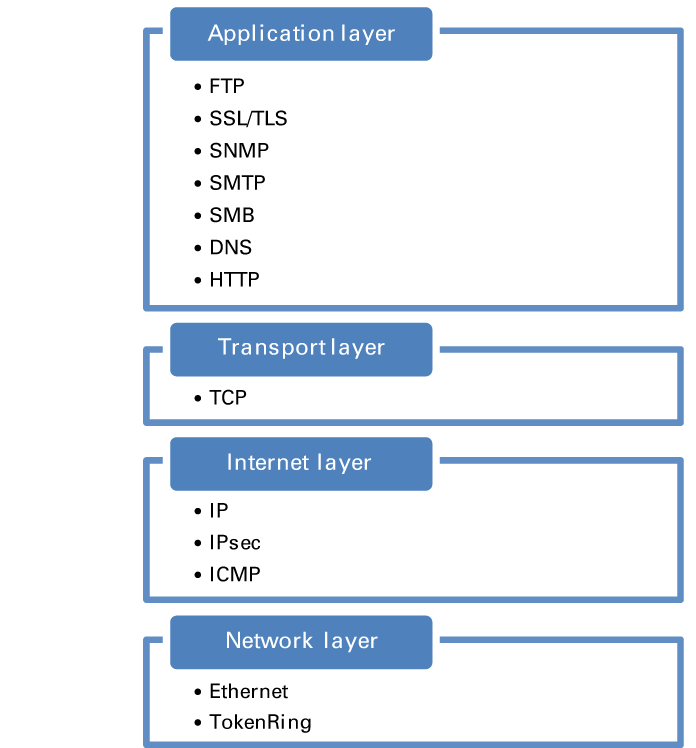

TCP/IP-protokoller kan knyttes til en begrebsmodel i fire lag, der er kendt som DARPA-modellen. De fire lag er: program, transport, internet og netværk. Lagene i DARPA-modellen svarer til et eller flere lag Open Systems Interconnection (OSI)-modellen. IPsec er integreret i internetlaget, hvor det sørger for sikkerhed til mange protokoller i programlaget.

Open Systems Interconnection (OSI)-model

Open Systems Interconnection (OSI)-modelVærtsgodkendelse kan ske via en forhåndsdelt nøgle eller via certifikatbaseret godkendelse.

Den forhåndsdelte nøgle skal oprettes og gemmes på begge sider før en IPsec-session starter.

Certifikatbaseret godkendelse er en gensidig proces. Begge værter skal sende deres identitetscertifikat.

|

PRISMAsync Print Server understøtter brugen af forhåndsdelte nøgler og certifikatbaseret godkendelse. PRISMAsync Print Server accepterer følgende signeringsalgoritmer: ECDSA 256, ECDSA 384, RSA. Certifikatbaseret godkendelse kan kombineres med godkendelse via forhåndsdelt nøgle. Hvis den certifikatbaserede godkendelse ikke kan udføres, anvendes den forhåndsdelte nøgle. Du kan vælge værtsgodkendelsesmetoden i en PRISMAsync Print Server IPsec-regel. |

Diffie-Hellman (DH) exchange giver mulighed for, at to værter beregner den samme hemmelige nøgle uden at sende hemmelige værdier via en offentlig forbindelse. Den delte nøgle krypterer al følgende kommunikation.

Som en del af forhandlingen skal værterne acceptere Diffie-Hellman-gruppen. En Diffie-Hellman-gruppe bestemmer styrken af den delte nøgle. Højere Diffie-Hellman-gruppenumre er mere sikre, men der kræves ekstra ressourcer til at beregne nøglen.

|

PRISMAsync Print Server bruger Diffie-Hellmantil nøglekryptering. PRISMAsync understøtter: DH Group 14, DH Group 24, Elliptic-curve Diffie–Hellman (ECDH) P-256, ECDH P-384. |

IPsec kan bruge to sikkerhedsprotokoller:

Authentication Header (AH), som indeholder algoritmer til at godkende kilden til en IP-pakke (dataoprindelsesgodkendelse) og til at bekræfte indholdets integritet (datagodkendelse).

Encapsulating Security Payload (ESP), som indeholder algoritmer til at beskytte personlige oplysninger (kryptering) og indholdets integritet (datagodkendelse).

|

PRISMAsync Print Server bruger kun Encapsulating Security Payload (ESP). |

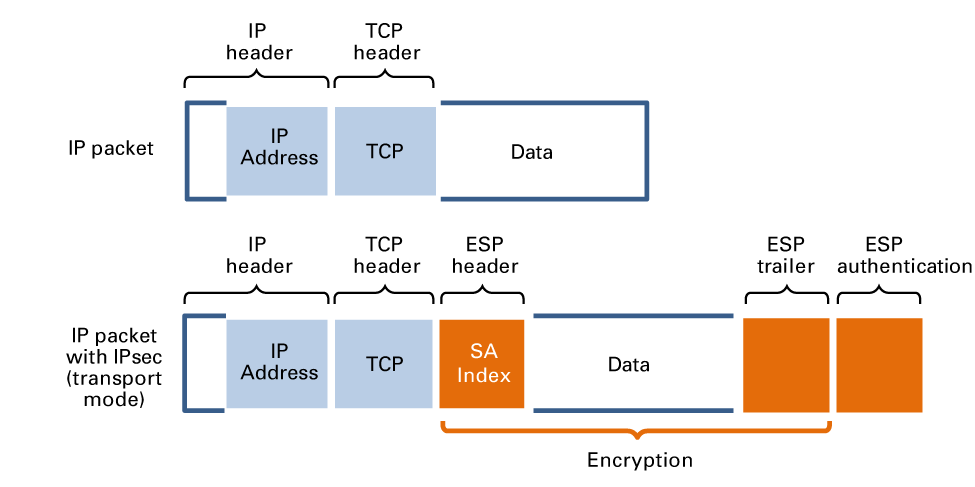

ESP krypterer IP-pakkedataene (data) og ikke IP-adressen for destinationen. ESP indkapsler de oprindelige IP-data med et ESP -sidehoved og -trailer. Hver IPsec-datapakke har et særskilt SA-indeks (SAI), der henviser den SA (Security Association), der er opnået enighed om. Modtageren bruger SA-indekset til at finde den SA, der tilhører denne IP-pakke. Begge værter bruger den samme nøgle til at kryptere og dekryptere IP-dataene.

IP-pakker med og uden ESP-kryptering

IP-pakker med og uden ESP-krypteringIPsec kan køre i to tilstande til kryptering af IP-pakken: transporttilstand og tunneltilstand. I transporttilstanden er det kun IP-dataene, der krypteres. Tunneltilstand bruges typisk til VPN, hvor der etableres en tunnel via internettet, og hvor hele IP-pakken krypteres.

|

PRISMAsync Print Server anvender kun transporttilstand. |

Network address translation (NAT) er en metode til at ændre IP-adresseoplysninger for IP-pakker under overførslen. Når IP-adresseoplysningerne er blevet ændret af NAT, indeholder SA ikke den korrekte reference til destinationens IP-adresse.IPsec vil derfor annullere IP-pakkerne.

Network Address Translation-Traversal (NAT-T) kan registrere, hvis der er én eller flere NAT-enheder på linket. I så fald indkapsler NAT-TIP-datapakken med et ekstra lag, så oversættelsen af adressen ikke fører til tab af datapakker.

|

Med PRISMAsync Print Server kan du aktivere NAT-T på to måder: Anvende NAT-T, når de eksterne slutpunkter er bag en NAT -enhed. Eller brug NAT-T, når begge slutpunkter er bag en NAT -enhed. |

Distributionen og styringen af hemmelige nøgler er vigtig for at bruge IPsec korrekt. IPsec bruger Internet Key Exchange (IKE)-protokollen til at forhandle om brugen af nøgler og til automatisk at generere hemmelig nøgler.

|

PRISMAsync Print Server anvender Internet Key Exchange (IKE) og Authenticated Internet Protocol (AuthIP)-nøglemoduler. Du kan vælge nøglemodulet i en PRISMAsync Print Server IPsec-regel. |

Den måde IPsec etableres på, fastlægges under de to trin i forhandlingsprocessen. Hver vært gemmer resultaterne af forhandlingerne i sin egen Security Association (SA), der er et sæt parametre, der beskriver det kommende IPsec-kommunikationslink, der er aftalt.

Fase 1

Begge værter forhandler om beskyttelsen af den første kommunikation. SA i fase 1 opretter en sikker forbindelse, som den første kommunikation kan køre over.

Fase 1-forhandlinger kan finde sted i hovedtilstand eller i aggressiv tilstand.

|

PRISMAsync Print Server understøtter kun Main mode. |

Fase 1 forhandlingerne i hovedtilstand er følgende:

Kryptering: Opnå enighed om, hvilke algoritmer der anvendes i fase 1.

Godkendelse: Opnå enighed om, hvilke algoritmer der anvendes i fase 1.

Sikkerhedsprotokol: Opnå enighed om, hvilken sikkerhedsprotokol der anvendes.

Nøgleudveksling: Opnå enighed om, hvilken Diffie-Hellman (DH)-gruppe der anvendes.

Værtsgodkendelse: Opnå enighed om, hvilke godkendelsesmetoder der skal bruges til at godkende værter.

|

Da PRISMAsync Print Server kun understøtter ESP, forhandler PRISMAsync Print Server ikke om sikkerhedsprotokollen. |

Oplysninger, der har været forhandlet, gemmes i en IKE SA. SA'en afspejler en envejskommunikation: ind- eller udgående.

|

PRISMAsync Print Server anvender IKE SA-levetidskonfigurationen i Windows: 480 minutter. |

Fase 2

Fase 2 fortsætter forhandlingen om IPsec SA. Denne SA beskriver, hvordan datapakker er beskyttet under overførsel mellem de to værter.

Kryptering: Opnå enighed om, hvilke algoritmer der skal bruges til krypteringen af datapakkerne.

Godkendelse: Opnå enighed om, hvilke algoritmer der skal bruges til godkendelse af datapakkerne.

Nøgleudveksling (valgfri): Opnå enighed om, hvilken Diffie-Hellman (DH)-gruppe der bruges til at oprette nye symmetriske nøgler i stedet for med de nøgler, der er oprettet i fase 1.

IPsec bruger IPsec-SA'en til at kontrollere, om de ind- og udgående pakker er sikre i overensstemmelse med forhandlingerne.IPsec behandler al trafik, der deler den samme SA, på samme måde. Men SA'er er begrænset til en levetid.

|

Da PRISMAsync Print Server understøtter kun ESP, der er ingen forhandling om sikkerhedsprotokollen. |

|

PRISMAsync Print Server anvender IKE SA-levetidskonfigurationen i Windows: 60 minutter. |

Krypterings- og godkendelsesalgoritmerne bruges i fase 1 og fase 2.

|

PRISMAsync Print Server understøtter følgende krypteringsalgoritmer i fase 1:

PRISMAsync Print Server understøtter følgende krypteringsalgoritmer i fase 2:

PRISMAsync Print Server understøtter følgende godkendelsesalgoritmer i fase 1:

PRISMAsync Print Server understøtter følgende godkendelsesalgoritmer i fase 2:

PRISMAsync krypteringsalgoritmerne kan ikke konfigureres særskilt, men som en krypteringsgruppe. Gruppen samler kryptering, godkendelse og Diffie-Hellman-algoritmer, der svarer til en bestemt styrke. Hvis du vil konfigurere IPsec, skal du vælge det mindst niveau af algoritmestyrke, som PRISMAsync Print Server accepterer:

|