Ten temat zawiera następujące instrukcje:

Definiowanie ogólnych właściwości reguł

Definiowanie punktów końcowych objętych regułą

Definiowanie ustawień w obszarze [Tryb połączenia]

Definiowanie trybu połączenia

Definiowanie metody uwierzytelniania

Wybieranie protokołu [Internet Key Exchange (Protokół IKE)] (IKE)

Testowanie reguły

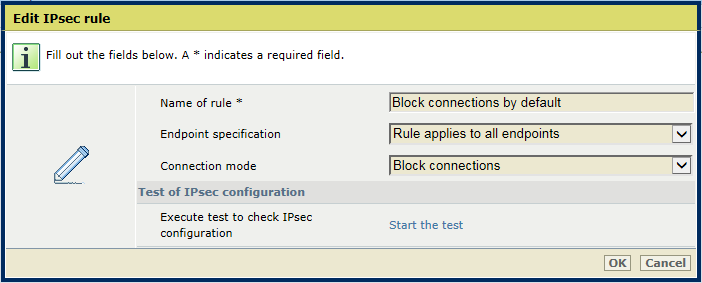

Zmiana domyślnego zachowania połączeń w systemie PRISMAsync Print Server

Reguła IPsec określa, które hosty mają uprawnienie do protokołu IPsec zgodnie z wybranymi warunkami reguły. Ponadto reguły IPsec mogą blokować wszystkie połączenia z jednym lub wieloma punktami końcowymi realizowane za pomocą zarówno IPsec, jak i wszystkich innych protokołów.

Opcje konfiguracji protokołu IPsec mają zastosowanie do wszystkich połączeń IPsec nawiązywanych przez system PRISMAsync Print Server.

Protokół IPsec jest uaktywniany po zdefiniowaniu co najmniej jednej reguły.

Można zdefiniować maksymalnie 20 reguł PRISMAsync Print Server IPsec.

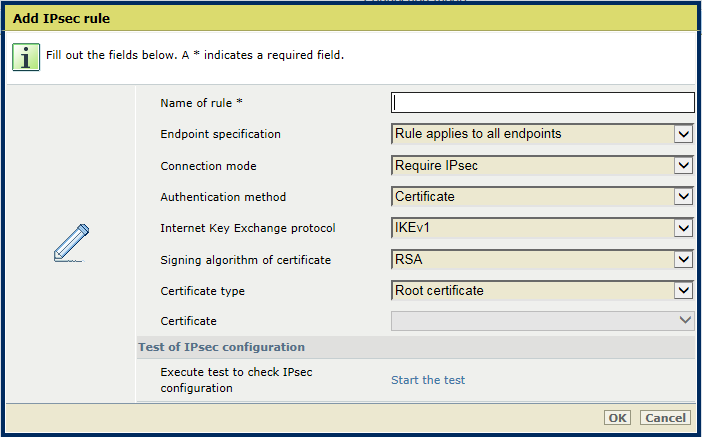

Dodawanie reguły IPsec

Dodawanie reguły IPsecPrzejdź do: .

Karta [Komunikacja IPsec]

Karta [Komunikacja IPsec] Kliknij przycisk [Dodaj] lub [Edytuj].

[Komunikacja IPsec] menu

[Komunikacja IPsec] menuWprowadź nazwę w polu [Nazwa reguły].

Dodawanie reguły IPsec

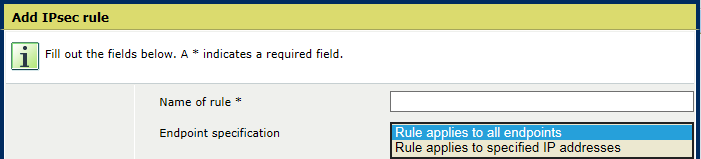

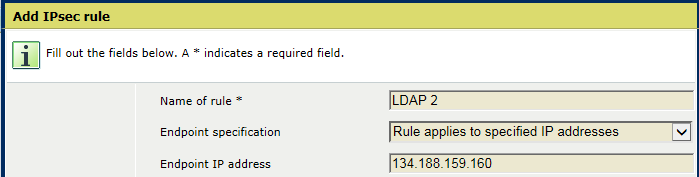

Dodawanie reguły IPsecZa pomocą opcji [Dane techniczne punktu końcowego] wskaż, czy reguła stosuje się do wszystkich punktów końcowych, czy tylko do wybranych adresów IP:

Wybierz opcję [Reguła dotyczy wszystkich punktów końcowych], aby utworzyć regułę dla wszystkich połączeń.

Wybierz opcję [Reguła dotyczy określonych adresów IP], aby utworzyć regułę, dla której zostaną określone punkty końcowe.

Określ adresy IP, kierując się następującymi wytycznymi:

Można używać adresów IPv4 i IPv6.

Poszczególne adresy rozdzielaj przecinkami: 10.20.1.1,10.20.1.10.

Między wartościami początku i końca adresu umieść kreskę: 10.20.1.10-10.20.1.20.

Można dodać składnię podsieci: 10.20.2.0/24.

Można używać wstępnie zdefiniowanych nazw lokalizacji: LocalSubnet, DefaultGateway, DHCP, DNS, WINS.

Podczas korzystania z aplikacji PRISMAsync Remote Manager warto zastosować regułę wyjątku dla systemu DNS. Serwer DNS jest nieodzowny do przekazywania zadań z jednej drukarki sterowanej aplikacją PRISMAsync Remote Manager do drugiej drukarki sterowanej aplikacją PRISMAsync Remote Manager.

Dodawanie reguły IPsec

Dodawanie reguły IPsec Dodawanie reguły IPsec

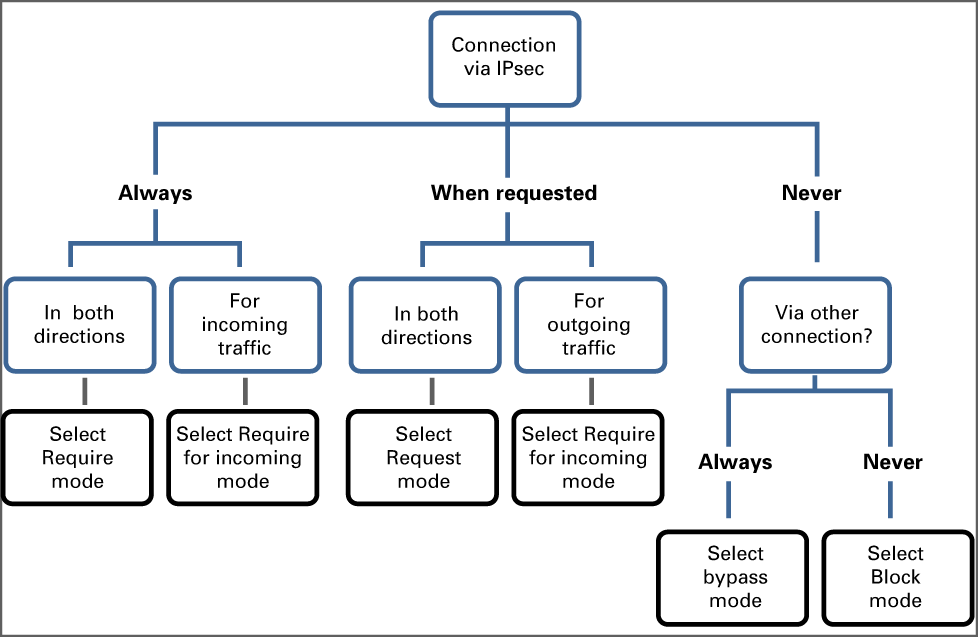

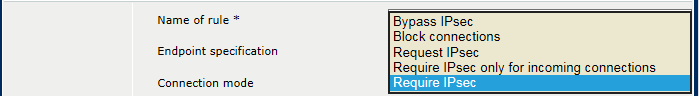

Dodawanie reguły IPsecZa pomocą opcji [Tryb połączenia] wskaż, jak opcje reguły są powiązane z połączeniem IPsec między punktami końcowymi.

Diagram poniżej może pomóc zdecydować, który tryb połączenia jest odpowiedni dla konkretnych punktów końcowych.

Tryb połączenia IPsec

Tryb połączenia IPsecSystem PRISMAsync Print Server oferuje następujące tryby połączeń:

Tryb połączenia IPsec

Tryb połączenia IPsec[Bypass IPsec (Pomiń IPsec)] : Określ punkty końcowe, z którymi można nawiązać połączenie, jednak nigdy przez protokół IPsec.

[Block connections (Blokuj połączenia)] : Określ punkty końcowe, z którymi nie będzie można nawiązywać połączeń. Protokół IPsec nie będzie nawet zaczynał negocjowania z tymi punktami końcowymi.

[Request IPsec (Zażądaj IPsec)]: Określ punkty końcowe, dla których protokół IPsec będzie preferowaną metodą łączenia, ale są również dopuszczalne inne protokoły komunikacyjne.

[Require IPsec only for incoming connections (Wymagaj IPsec tylko dla połączeń przychodzących)] : Określ punkty końcowe, dla których protokół IPsec będzie wymaganym protokołem komunikacyjnym w ruchu przychodzącym. Do obsługi ruchu wychodzącego są akceptowane również alternatywne protokoły komunikacyjne.

[Require IPsec (Wymagaj IPsec)] : Określ punkty końcowe, dla których protokół IPsec będzie wymaganym protokołem komunikacyjnym w ruchu przychodzącym i wychodzącym.

Zalecamy, aby najpierw przetestować tryb [Request IPsec (Zażądaj IPsec)], a dopiero potem ewentualnie skorzystać z trybu [Require IPsec (Wymagaj IPsec)].

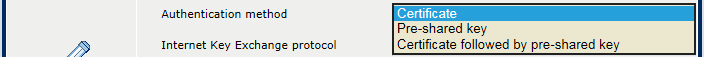

Użyj opcji [Metoda uwierzytelniania], aby określić sposób uwierzytelniania punktów końcowych: [Certyfikat], [Klucz PSK] lub [Certyfikat z kluczem PSK].

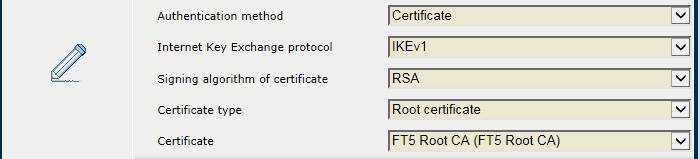

W przypadku wybrania opcji [Certyfikat] :

Metoda uwierzytelniania

Metoda uwierzytelnianiaSprawdź, czy certyfikaty punktu końcowego lub punktów końcowych wydane przez urząd certyfikacji zostały zaimportowane do listy zaufanych certyfikatów.

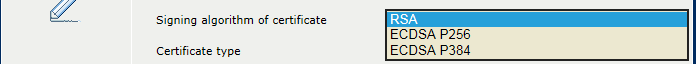

Użyj opcji [Algorytm podpisywania certyfikatu], aby wybrać algorytm podpisów cyfrowych: [RSA], [ECDSA P256], [ECDSA P384].

Algorytm podpisywania

Algorytm podpisywaniaUżyj opcji [Typ certyfikatu], aby wybrać typ certyfikatu UC punktu końcowego: [Certyfikat pośredni] lub [Certyfikat główny].

Typ certyfikatu

Typ certyfikatuUżyj opcji [Certyfikat], aby wybrać certyfikat z listy zaufanych certyfikatów w systemie PRISMAsync Print Server.

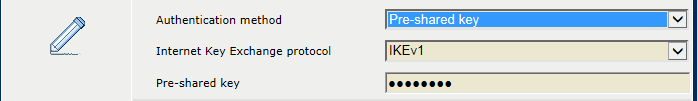

W przypadku wybrania opcji [Klucz PSK] :

Użyj opcji [Klucz PSK], aby wprowadzić klucz.

Klucz PSK

Klucz PSKW przypadku wybrania opcji [Certyfikat z kluczem PSK] :

Określ certyfikat i klucz PSK w sposób omówiony powyżej.

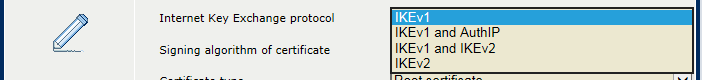

Użyj opcji [Internet Key Exchange (Protokół IKE)], aby wybrać protokół: [IKEv1], [IKEv1 i AuthIP], [IKEv1 i IKEv2], [IKEv2].

protokół IKE

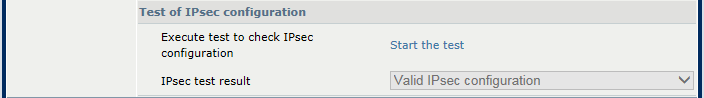

protokół IKEKliknij przycisk [Rozpocznij sprawdzanie] opcji [Testowanie konfiguracji IPsec], aby sprawdzić właściwości uwierzytelniania reguły.

Testowanie reguły IPsec

Testowanie reguły IPsecDomyślnie system PRISMAsync Print Server akceptuje połączenia z hostami, które nie są zabezpieczone protokołem IPsec. To zachowanie można odwrócić. Umożliwisz wtedy tylko taką komunikację z hostami, która spełnia jedną lub więcej reguł. Procedura wygląda następująco: Najpierw tworzysz regułę blokowania, która odrzuca wszystkie połączenia chronione i niechronione protokołem IPsec. Następnie tworzysz reguły określające, które hosty są akceptowane i w jakich warunkach połączenie musi używać protokołu IPsec.

Edytowanie reguły IPsec

Edytowanie reguły IPsecJeżeli do tych samych punktów końcowych stosuje się kilka reguł, działa mechanizm priorytetów wbudowany w systemie Windows. Powoduje to następujące skutki:

Jest używana reguła o najbardziej szczegółowym opisie punktów końcowych. Na przykład reguła określająca jeden punkt końcowy ma pierwszeństwo wobec reguły określającej zakres adresów.

Reguła restrykcyjna ma pierwszeństwo wobec reguły permisywnej. Reguła restrykcyjna powoduje zerwanie połączenia w razie niepowodzenia negocjacji prowadzonych przez protokół IPsec. Z kolei reguła permisywna pozwala przełączyć się na inny typ połączenia w razie niepowodzenia negocjacji IPsec.