Dieses Thema enthält die folgenden Anweisungen:

Definieren allgemeiner Regeleigenschaften

Definieren der Regelendpunkte

Definieren der [Verbindungsmodus]

Festlegen des Verbindungsmodus

Definieren der Authentifizierungsmethode

Auswählen von [Internet Key Exchange-Protokoll] (IKE)

Testen der Regel

Ändern des PRISMAsync Print Server-Standardverbindungsverhaltens

Eine IPsec-Regel definiert, welche Hosts gemäß den ausgewählten Regelbedingungen die Berechtigung für IPsec haben. Außerdem können IPsec-Regeln alle Verbindungen zu einem oder mehreren Endpunkten blockieren – über IPsec und alle anderen Protokolle.

Die IPsec-Konfigurationsoptionen gelten für alle IPsec-Verbindungen, die von PRISMAsync Print Server hergestellt werden.

IPsec wird aktiviert, wenn mindestens eine Regel definiert wurde.

Sie können maximal 20 PRISMAsync Print Server IPsec-Regeln definieren.

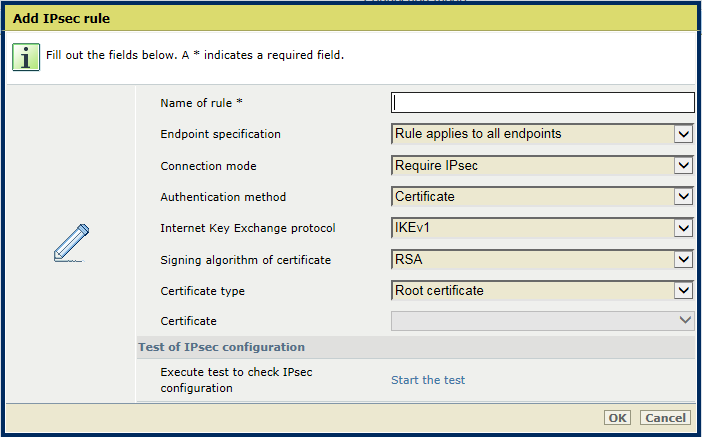

IPsec-Regel hinzufügen

IPsec-Regel hinzufügenGehe zu: .

[IPsec-Kommunikation] -Registerkarte

[IPsec-Kommunikation] -RegisterkarteKlicken Sie auf [Hinzufügen] oder [Bearb.].

[IPsec-Kommunikation] -Menü

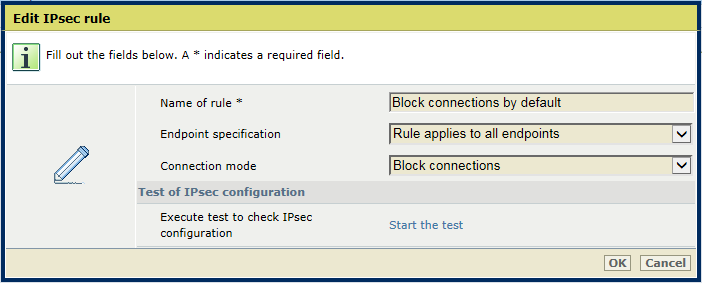

[IPsec-Kommunikation] -MenüGeben Sie im Feld [Name der Regel] einen Namen ein.

IPsec-Regel hinzufügen

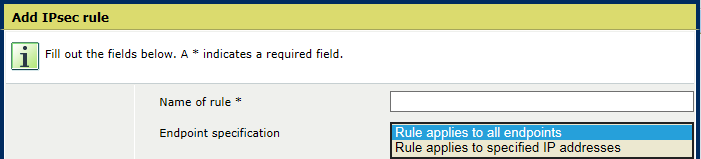

IPsec-Regel hinzufügenVerwenden Sie die Option [Endpunktspezifikation] zur Angabe, ob die Regel für alle Endpunkte oder für bestimmte IP-Adressen gilt.

Wählen Sie [Regel gilt für alle Endpunkte] aus, um eine Regel für alle Verbindungen zu erstellen.

Wählen Sie [Regel gilt für angegebene IP-Adressen] aus, um eine Regel zu erstellen, für die Sie die Endpunkte angeben.

Verwenden Sie die folgenden Richtlinien, um die IP-Adressen anzugeben.

Sie können IPv4- und IPv6-Adressen verwenden.

Trennen Sie mehrere Adressen durch Kommas: 10.20.1.1,10.20.1.10.

Trennen Sie den Anfang und das Ende eines Bereichs mit einem Bindestrich: 10.20.1.10-10.20.1.20.

Sie können die Subnetzsyntax hinzufügen: 10.20.2.0/24.

Sie können vordefinierte Positionsnamen verwenden: LocalSubnet, DefaultGateway, DHCP, DNS, WINS.

Wenn Sie PRISMAsync Remote Manager verwenden, ist eine Ausnahmeregel für DNS von Vorteil. Der DNS-Server ist erforderlich, um Aufträge von einem PRISMAsync Remote Manager-Drucker zu einem anderen PRISMAsync Remote Manager-Drucker weiterzuleiten.

IPsec-Regel hinzufügen

IPsec-Regel hinzufügen IPsec-Regel hinzufügen

IPsec-Regel hinzufügenMit der Option [Verbindungsmodus] wird angegeben, wie sich die Regeloptionen auf die IPsec-Verbindung zwischen den Endpunkten beziehen.

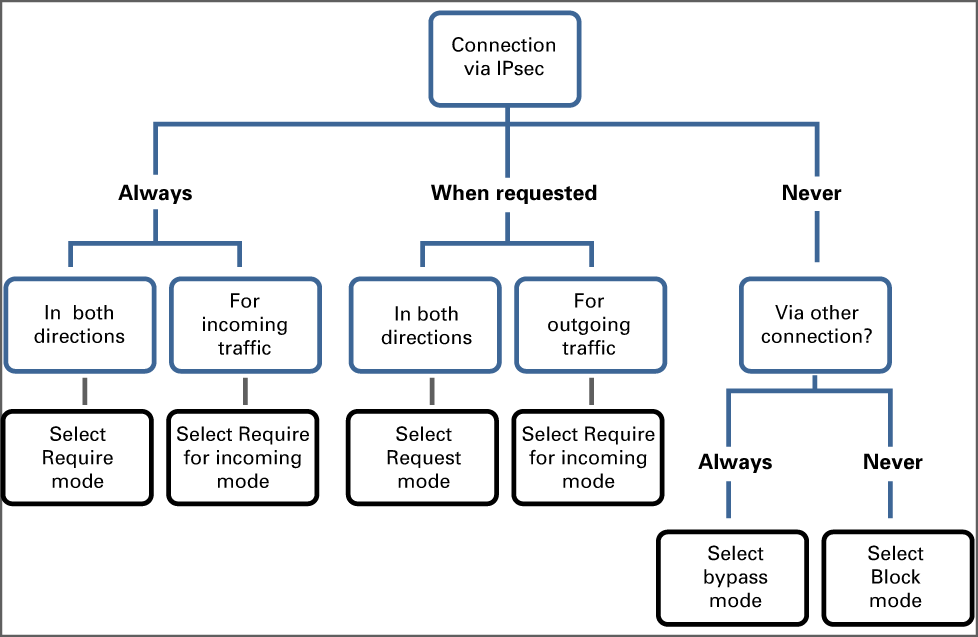

Das folgende Diagramm kann bei der Entscheidung helfen, welcher Verbindungsmodus für bestimmte Endpunkte geeignet ist.

IPsec-Verbindungsmodus

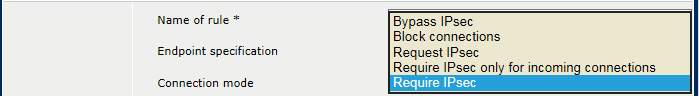

IPsec-VerbindungsmodusPRISMAsync Print Server bietet die folgenden Verbindungsmodi.

IPsec-Verbindungsmodus

IPsec-Verbindungsmodus[IPsec umgehen] : definieren die Endpunkte, für die Verbindungen hergestellt werden können, aber niemals über IPsec.

[Verbindungen blockieren] : definieren die Endpunkte, für die keine Verbindungen hergestellt werden können. IPsec-Aushandlungen mit den angegebenen Endpunkten werden nicht eingeleitet.

[IPsec anfordern]: definieren die Endpunkte, für die IPsec die bevorzugte Verbindung darstellt, aber alternative Verbindungsprotokolle werden ebenfalls akzeptiert.

[IPsec nur für eingehende Verbindungen erfordern] : definieren die Endpunkte, für die IPsec das erforderliche Verbindungsprotokoll für eingehenden Datenverkehr darstellt. Für ausgehenden Datenverkehr werden auch alternative Verbindungsprotokolle akzeptiert.

[IPsec erfordern] : definieren die Endpunkte, für die IPsec das erforderliche Verbindungsprotokoll für ein- und ausgehenden Datenverkehr darstellt.

Es wird empfohlen, zuerst den Modus [IPsec anfordern] auszuwählen und zu testen, bevor Sie in den Modus [IPsec erfordern] wechseln.

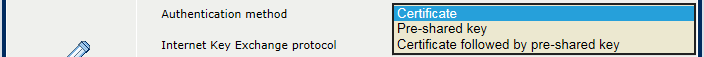

Verwenden Sie die Option [Authentifizierungsmethode], um festzulegen, wie sich die Endpunkte authentifizieren müssen: [Zertifikat], [Vorinstallierter Schlüssel] oder [Vom vorinstallierten Schlüssel gefolgtes Zertifikat].

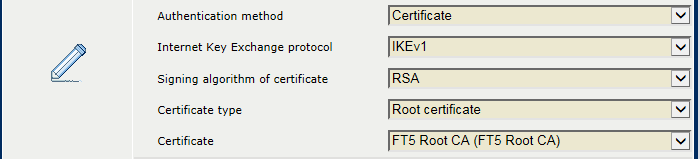

Bei Auswahl von [Zertifikat] :

Authentifizierungsmethode

AuthentifizierungsmethodeÜberprüfen Sie, ob die CA-Zertifikate der Endpunkte in die Liste der vertrauenswürdigen Zertifikate importiert wurden.

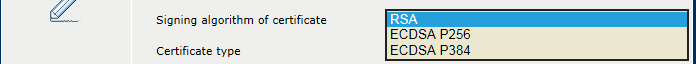

Verwenden Sie die Option [Signaturalgorithmus des Zertifikats], um den Algorithmus für die digitale Signatur auszuwählen: [RSA], [ECDSA P256], [ECDSA P384].

Signierungsalgorithmus

SignierungsalgorithmusVerwenden Sie die Option [Zertifikattyp], um den Typ des CA-Zertifikats für den Endpunkt auszuwählen: [Zwischenzertifikat] oder [Stammzertifikat]

Zertifikattyp

ZertifikattypVerwenden Sie die Option [Zertifikat], um das Zertifikat aus der PRISMAsync Print Server-Liste für vertrauenswürdige Zertifikate auszuwählen.

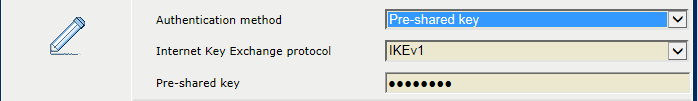

Bei Auswahl von [Vorinstallierter Schlüssel] :

Verwenden Sie die Option [Vorinstallierter Schlüssel], um den Schlüssel einzugeben.

Vorinstallierter Schlüssel

Vorinstallierter SchlüsselBei Auswahl von [Vom vorinstallierten Schlüssel gefolgtes Zertifikat] :

Geben Sie das Zertifikat und den PSK-Schlüssel wie oben beschrieben an.

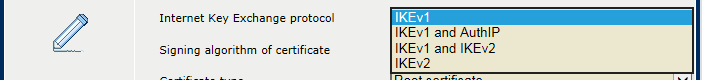

Verwenden Sie die Option [Internet Key Exchange-Protokoll], um das Protokoll auszuwählen: [IKEv1], [IKEv1 und AuthIP], [IKEv1 und IKEv2], [IKEv2].

IKE-Protokoll

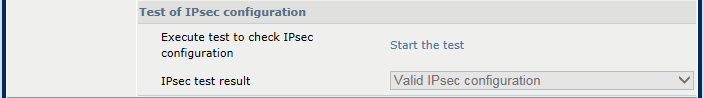

IKE-ProtokollKlicken Sie auf [Test starten] der Option [IPsec-Konfiguration testen], um die Authentifizierungseigenschaften der Regel zu überprüfen.

Testen der IPsec-Regel

Testen der IPsec-RegelStandardmäßig akzeptiert PRISMAsync Print Server Hostverbindungen, die nicht durch IPsec gesichert sind. Sie können dieses Standardverhalten umkehren. Aktivieren Sie anschließend nur die Host-Kommunikation, die eine oder mehrere Regeln erfüllt. Daher erstellen Sie zunächst eine Blockregel, um alle Verbindungen abzulehnen, die Verbindungen mit und ohne IPsec betreffen. Die anderen von Ihnen erstellten Regeln legen fest, welcher Host akzeptiert wird und unter welchen Bedingungen die Verbindung IPsec verwenden muss.

IPsec-Regel bearbeiten

IPsec-Regel bearbeitenWenn mehrere Regeln für dieselben Endpunkte gelten, wird der Prioritätsmechanismus von Windows angewendet. Dies bedeutet Folgendes:

Es wird die Regel mit der spezifischsten Endpunktbeschreibung verwendet. Eine Regel mit einem Endpunkt hat z. B. Vorrang vor einer Regel mit einem Adressbereich.

Eine restriktive Regel hat Vorrang vor einer permissiven Regel. Eine restriktive Regel beendet die Verbindung, wenn die IPsec-Aushandlung fehlschlägt. Eine permissive Regel ermöglicht es der Kommunikation, auf eine andere Verbindung zurückzugreifen, wenn bei der IPsec-Aushandlung ein Fehler auftritt.